Маскировка данных Oracle

В этой статье рассмотрим практический пример использования пакета «Oracle Data Masking and Subsetting Pack».

Маскировка данных — это процесс постоянной замены конфиденциальных данных фиктивными данными с целью удаления конфиденциальных данных из тестовых, аналитических и других сред, не относящихся к производству.

Antes de usarlo, ten en cuenta que sino estás en una arquitectura donde las licencias estén incluidas (Oracle ExaCC p.ej), estas tienen licencia especial por ser usadas.

Характеристики Oracle Data Masking and Subsetting:

Oracle Data Masking and Subsetting поставляется в комплекте с Oracle Enterprise Manager.

Для использования Oracle Data Masking and Subsetting необходимо иметь специальную лицензию.

Необходимо приобрести полную лицензию на пакет «Oracle Data Masking and Subsetting Pack».

Версия Oracle Data Masking and Subseting зависит от версии плагина, установленного в Oracle Enterprise Manager.

ПРАКТИЧЕСКИЙ ПРИМЕР

Для этого практического примера мы будем использовать примеры схем, включенные в Oracle (схемы HR).

Si no lo has incluido durante la instalación, o necesitas recrearlo puedes seguir este link:

https://docs.oracle.com/en/database/oracle/oracle-database/19/comsc/installing-sample-schemas.html#GUID-1E645D09-F91F-4BA6-A286-57C5EC66321D

Создание модели данных

Во-первых, необходимо войти в консоль OEM13 и обнаружить данные (Application Data Modeling).

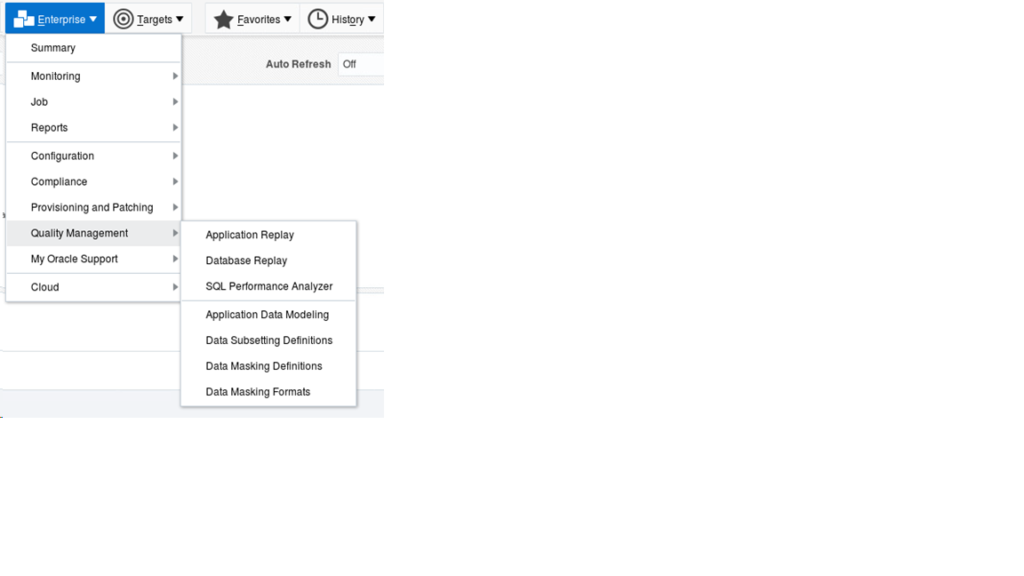

Enterprise -> Quailty Management -> Application Data Modeling

Начинаем заполнять данные:

Экран.1

Выбираем схему, в которой будем выполнять маскировку данных.

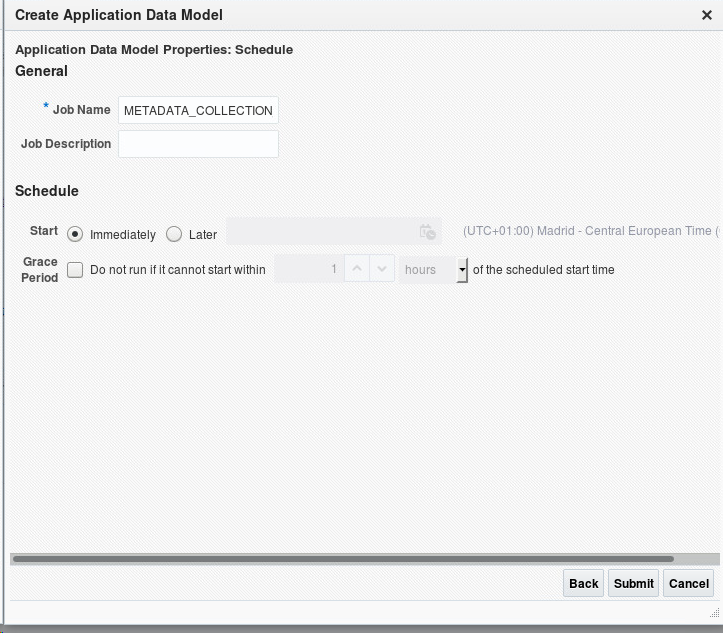

На этом этапе мы можем запустить задачу, которая обнаружит модель данных и отношения между таблицами, как указано в первом пункте (Экран 1).

Запускаем процесс:

Если все правильно, мы окажемся в следующей ситуации:

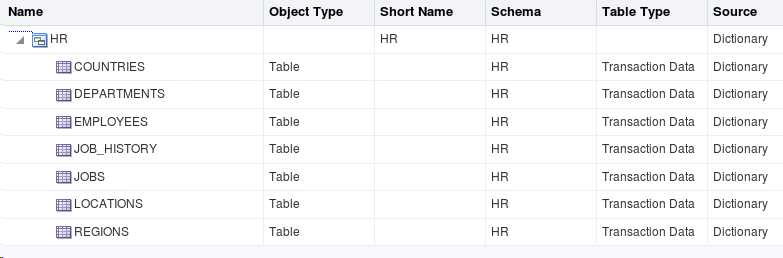

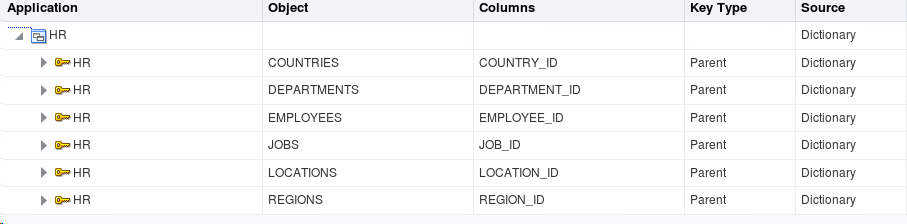

Если мы нажмем на кнопку «Open», мы можем увидеть результат обнаружения данных, которое выполнила задача.

Достигнув этого момента, мы можем приступить к обнаружению конфиденциальных данных.

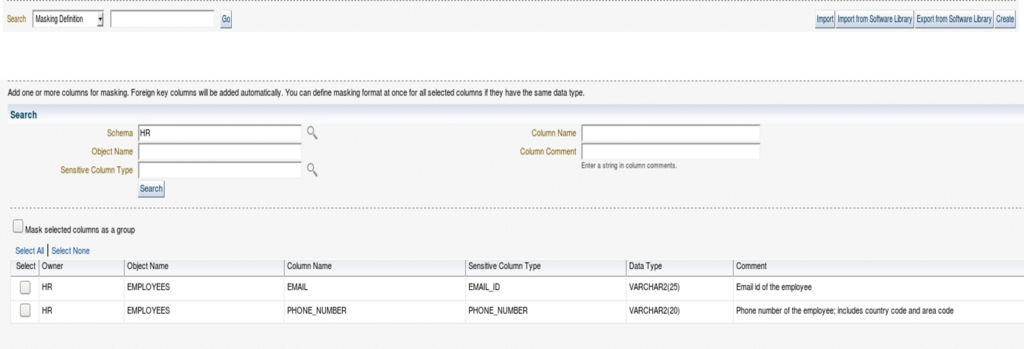

Обнаружение конфиденциальных данных

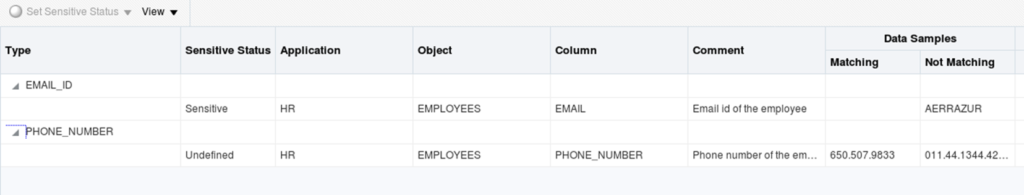

Oracle по умолчанию имеет стандартные типы чувствительных столбцов, которые вы можете добавлять, или, наоборот, вы можете добавлять новые чувствительные столбцы в индивидуальном порядке.

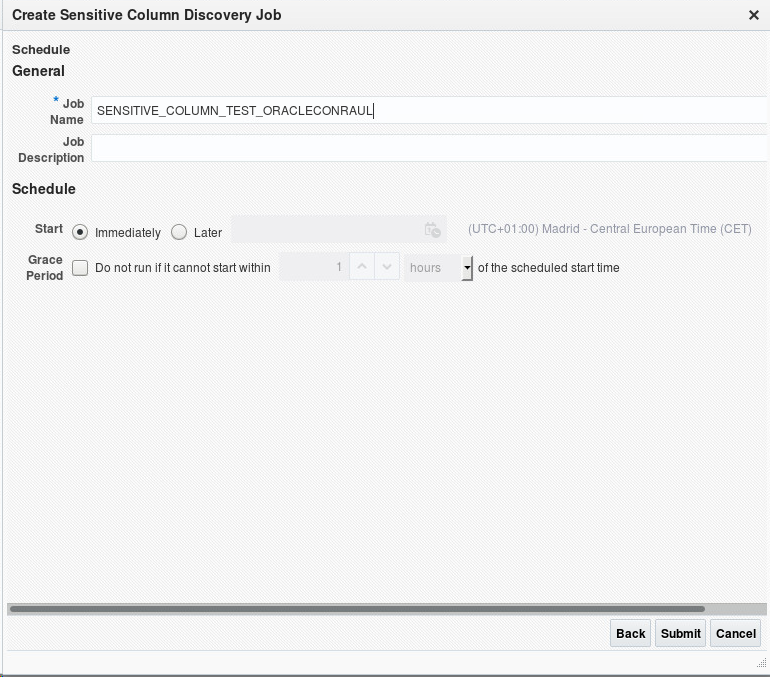

Выполнение задачи обнаружения конфиденциальных данных в модели данных:

Мы можем увидеть столбцы, которые задача обнаружила как конфиденциальные.

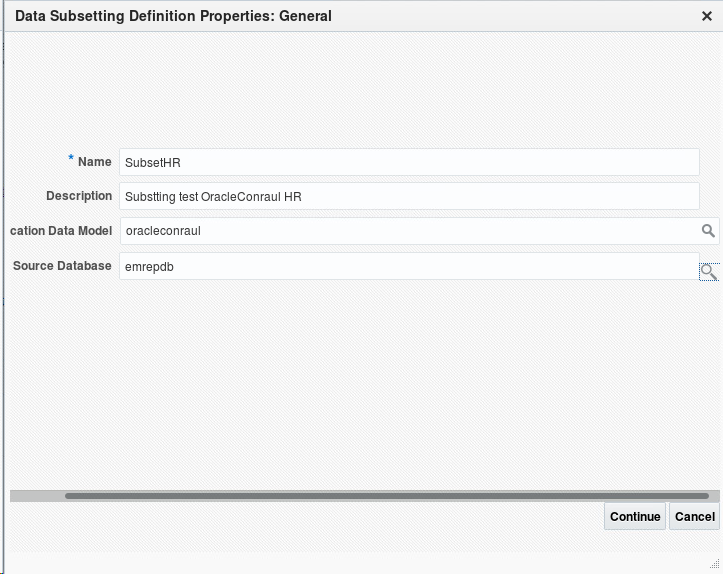

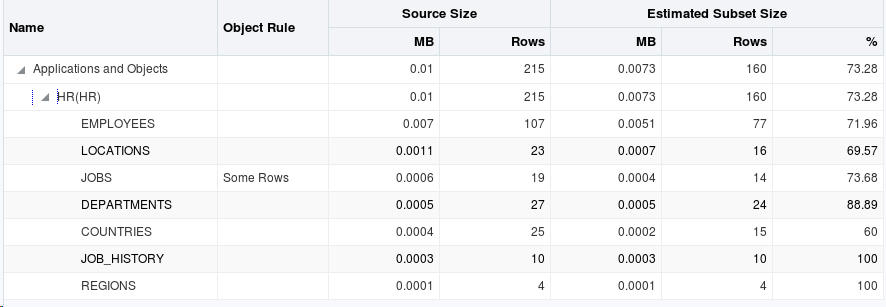

Подмножество данных

Можно выбрать, какой набор данных мы хотим замаскировать.

Это могут быть все данные, или можно выбрать подмножество из них.

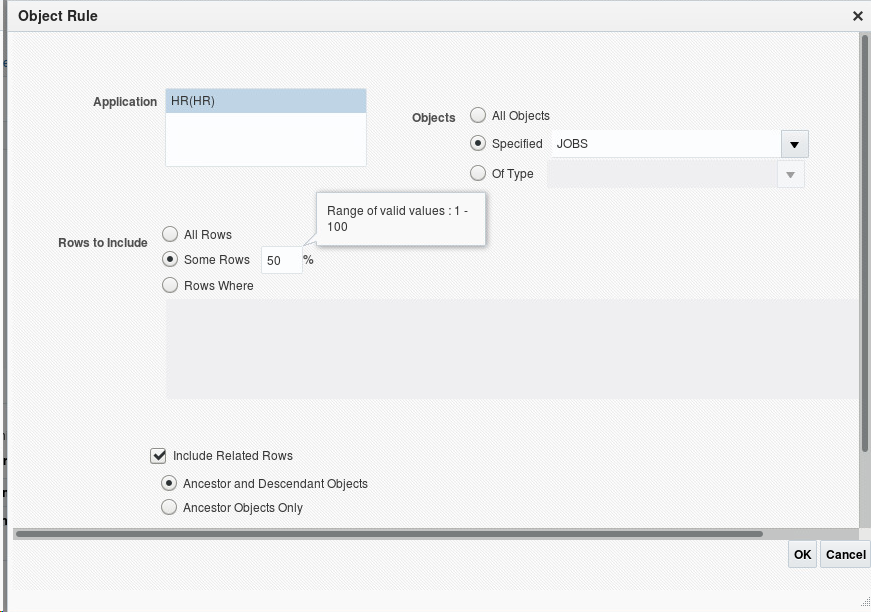

Пример таблицы Jobs на 50%:

Определение критериев подмножества

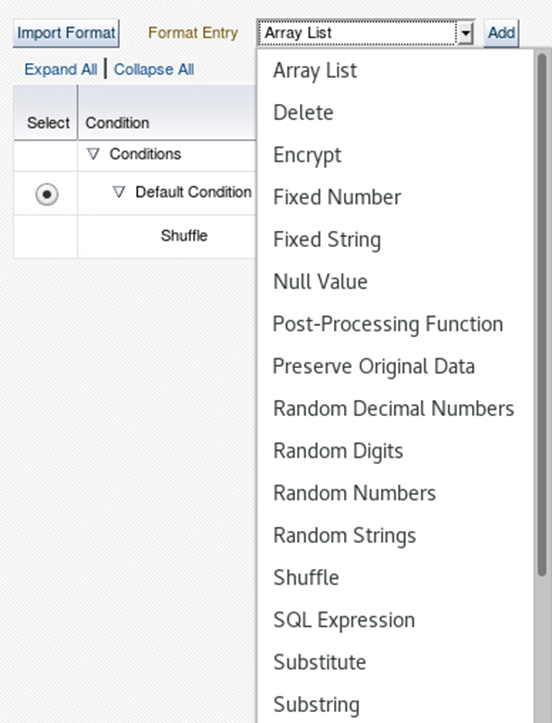

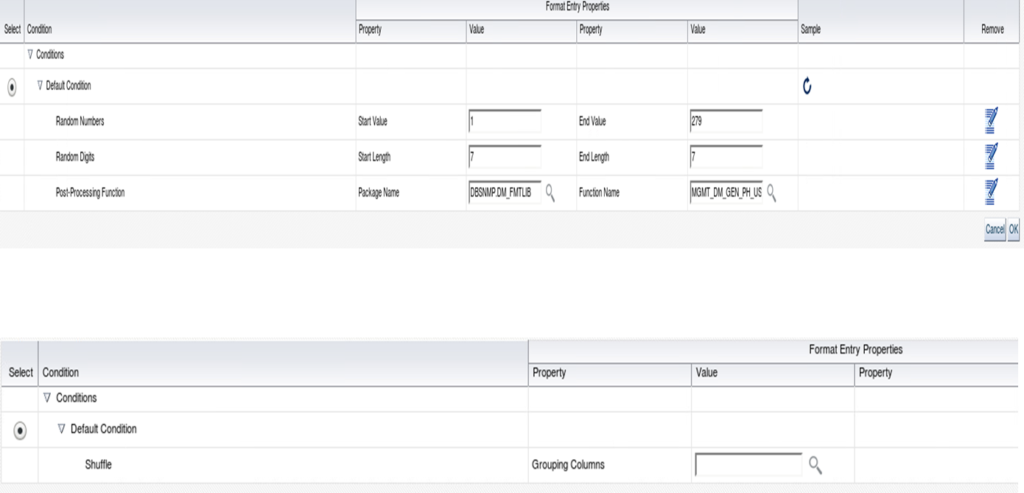

После выбора набора данных, который мы хотим замаскировать, мы переходим к определению критериев анонимизации, которые мы будем применять к конфиденциальным данным.

Выбираем критерии анонимизации.

Например, для поля телефона мы применим критерий «Random Numbers» из 7 символов. А для поля электронной почты мы выберем «shuffle» или перемешивание.

Критериев много, и их можно настраивать, поэтому настоятельно рекомендуется прочитать документацию и провести различные тесты, чтобы получить желаемый результат.

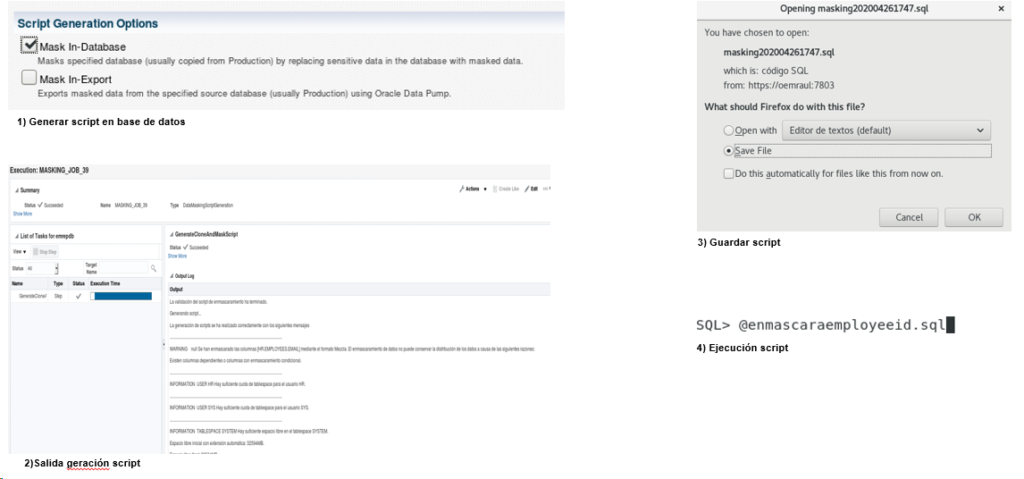

Опции – экспорт скрипта

После определения критерия существует несколько вариантов создания скрипта. Один из них — выполнить экспорт данных с анонимизированными данными и импортировать их в другую базу данных, другой вариант, который мы выберем, — это создание скрипта (PL/SQL), который применит маскировку к базе данных, где он будет выполнен. Как правило, это копия основной базы данных.

Для этого мы нажмем на кнопку «Generate Script».

Опции:

Выполняем экспорт данных и импортируем в другую базу данных в той же схеме:

Опции - экспорт / импорт

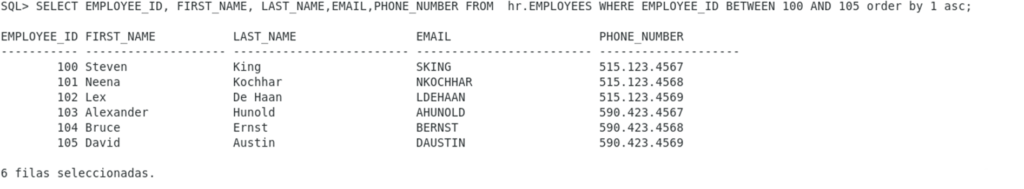

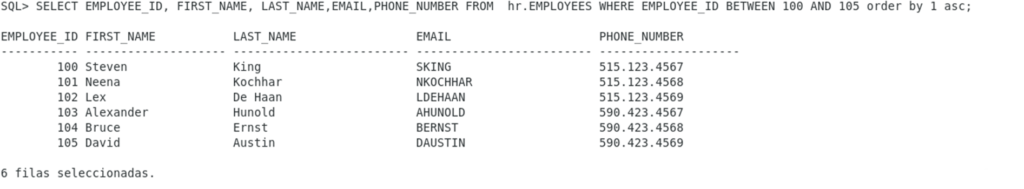

Исходные данные

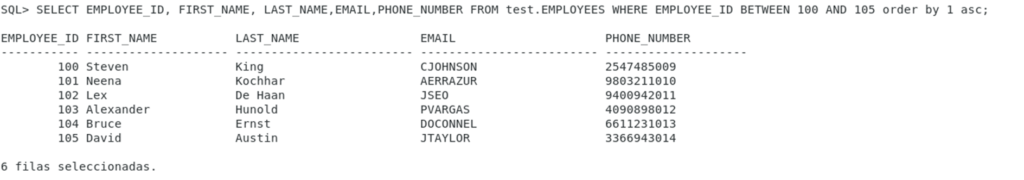

Данные после импорта data pump

Шаги маскировки данных с помощью sql-скрипта (pl/sql).

Опции - экспорт скрипта

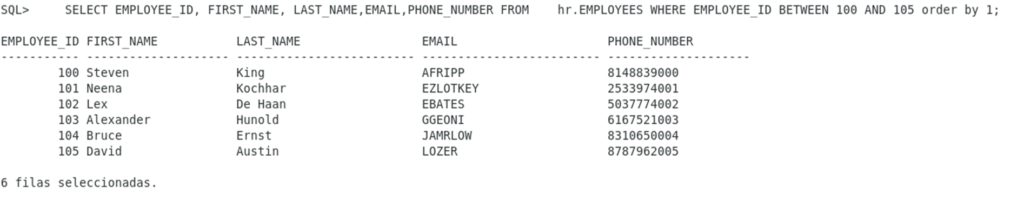

Исходные данные:

Данные после запуска scriptsql анонимизации в тестовой среде.

En esta entrada hemos hecho únicamente una pequeña aproximación de esta herramienta. Son muchas las opciones que esta herramienta ofrece, por tanto aconsejo profundizar lo máximo posible en la misma para poder sacarle el máximo partido.

Puedes tener más información en este enlace oficial: https://www.oracle.com/uk/security/database-security/data-masking/