Masquage Oracle

Dans cet article, nous allons réaliser un cas pratique à l'aide du pack «Oracle Masking and Subsetting Pack ».

Le masquage des données est le processus qui consiste à remplacer de manière permanente des données confidentielles par des données fictives, dans le but d'éliminer les données confidentielles des environnements de test, de développement, d'analyse et autres environnements qui ne sont pas des environnements de production.

Antes de usarlo, ten en cuenta que sino estás en una arquitectura donde las licencias estén incluidas (Oracle ExaCC p.ej), estas tienen licencia especial por ser usadas.

Caractéristiques Oracle Masking and Subsetting :

Oracle Masking and Subsetting est préinstallé avec Oracle Manager.

Pour utiliser Oracle Masking and Subsetting, vous devez disposer d'une licence spéciale.

Vous devez acquérir la licence complète du pack «Oracle Masking and Subsetting Pack ».

La version Oracle Masking and Subsetting dépend de la version du plug-in installé dans Oracle Manager.

C A S E D E P R A T I Q U E S

Pour ce cas pratique, nous allons utiliser les schémas d'exemple fournis avec Oracle schémas HR).

Si vous ne l'avez pas inclus lors de l'installation ou si vous devez le recréer, vous pouvez suivre ce lien :

oracle

Création d'un modèle de données

Il faut tout d'abord entrer dans la console OEM13 et découvrir les données (Application Data Modeling).

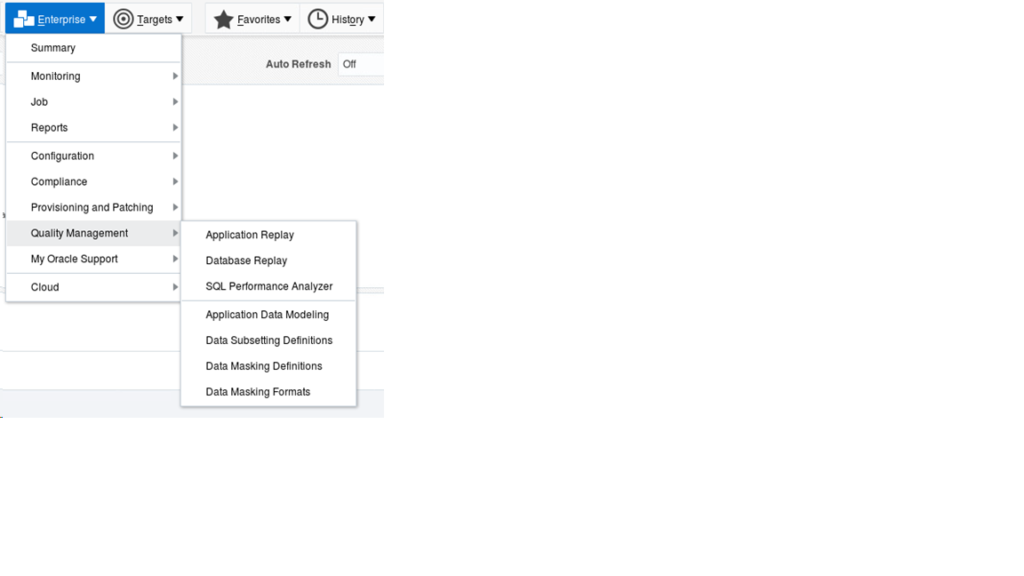

Entreprise -> Gestion de la qualité -> Modélisation des données d'application

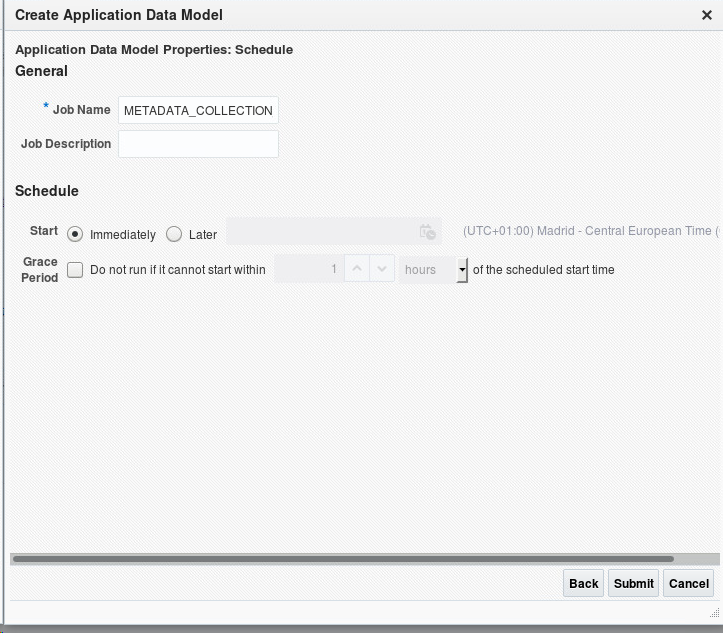

Nous commençons à remplir les données :

Écran.1

Nous choisissons le schéma dans lequel nous allons effectuer le masquage des données.

À ce stade, nous pouvons lancer le travail qui découvrira le modèle de données et les relations entre les tables, comme nous l'avons indiqué au premier point(écran 1).

Nous lançons le processus :

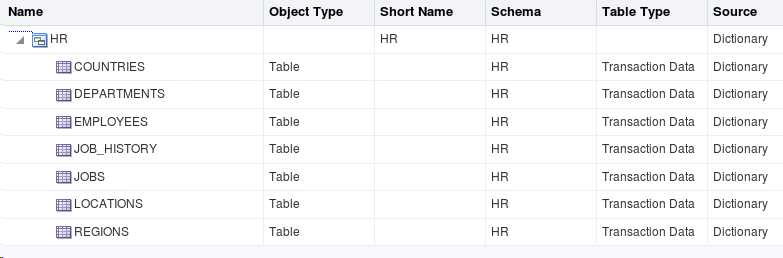

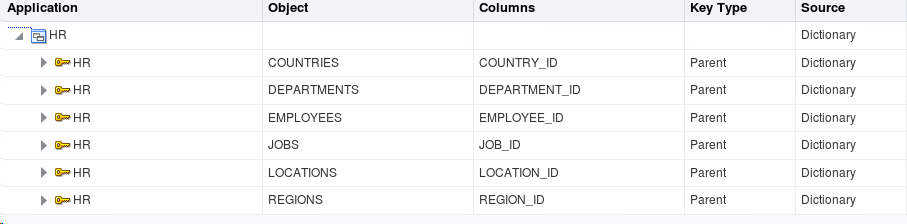

Si tout est correct, nous nous retrouverons dans cette situation :

Si nous cliquons sur le bouton "Ouvrir", nous pouvons voir le résultat de la recherche de données effectuée par le job.

À ce stade, nous pouvons maintenant procéder à la découverte des données sensibles.

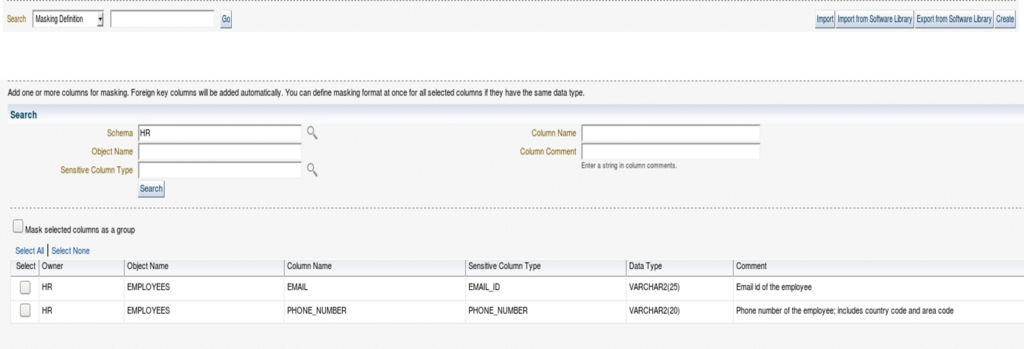

Découverte de données sensibles

Oracle par défaut Oracle types de colonnes sensibles standard que vous pouvez ajouter, mais vous pouvez également ajouter de nouvelles colonnes sensibles personnalisées.

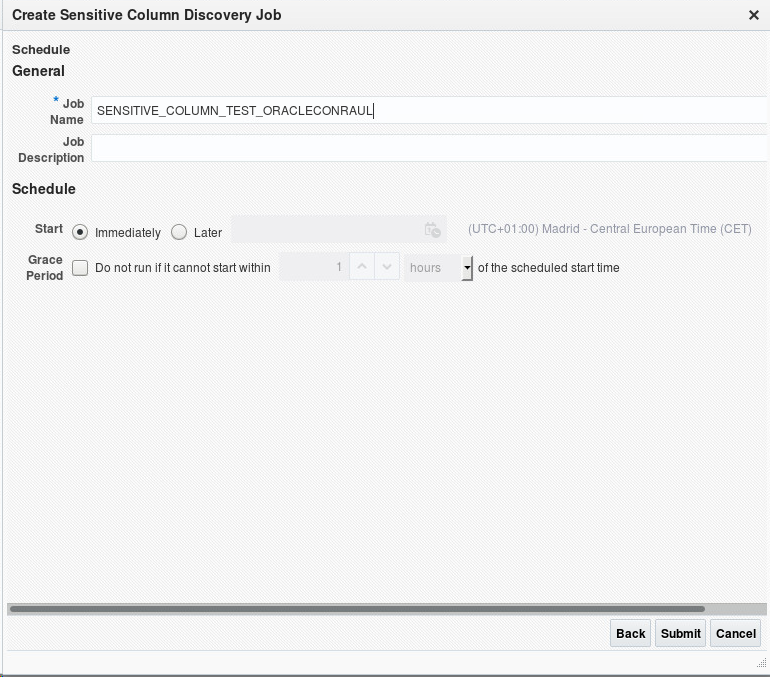

Exécution de la tâche de découverte des données sensibles dans le modèle de données :

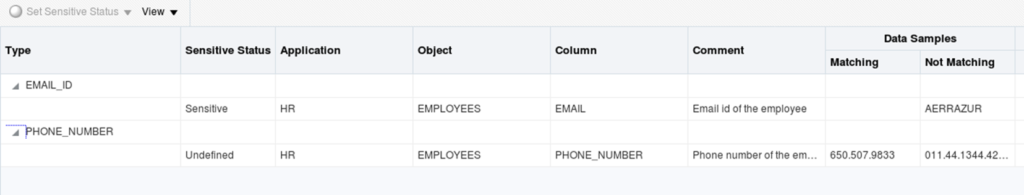

Nous pouvons voir les colonnes dont le travail a découvert la sensibilité.

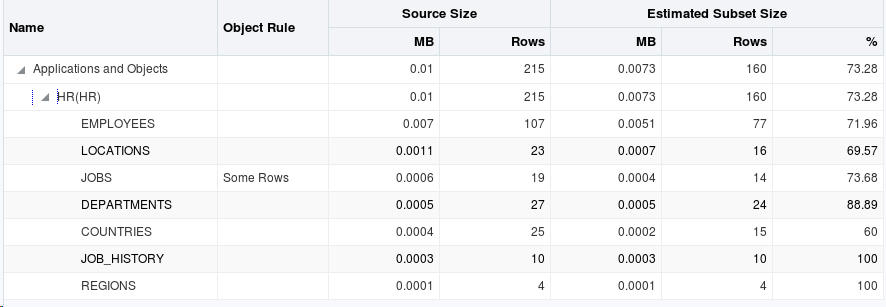

Sous-ensemble de données

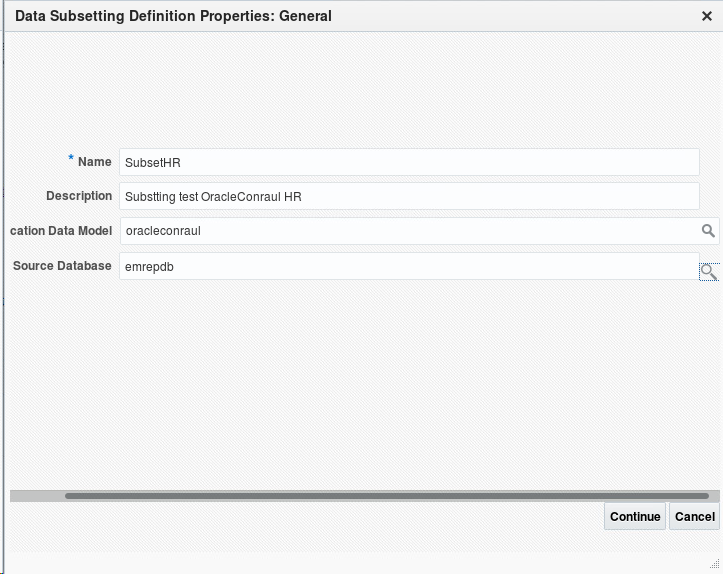

Il est possible de choisir l'ensemble de données que l'on souhaite masquer.

Il peut s'agir de la totalité des données, ou il est possible de choisir un ensemble de données.

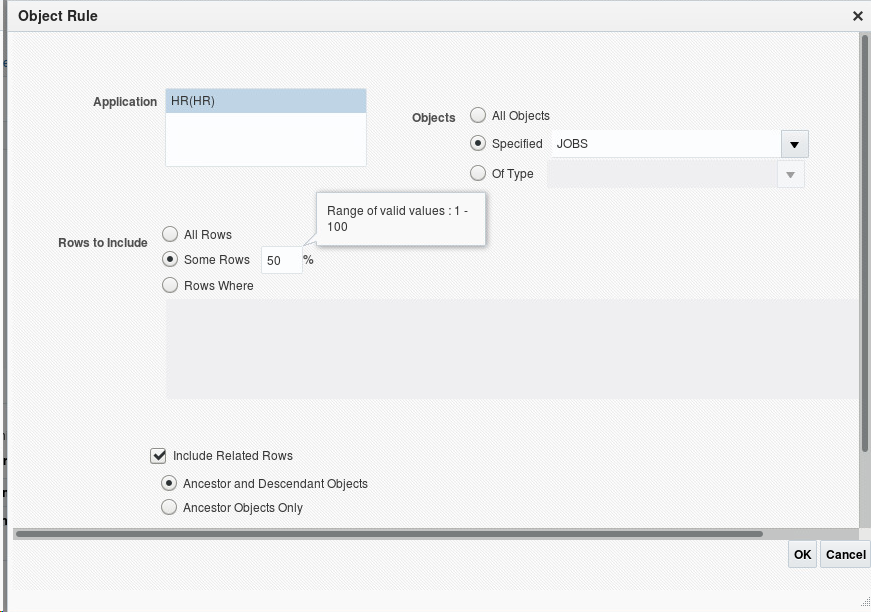

Exemple Tableau des emplois à 50 % :

Définir les cirteries de sous-ensembles

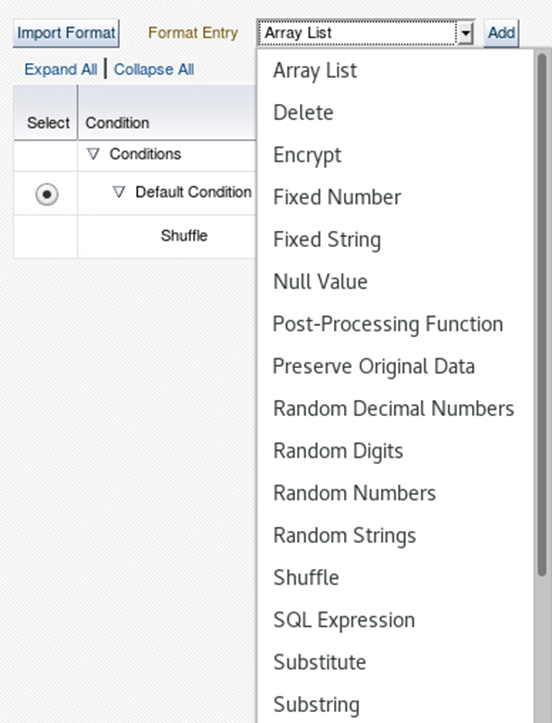

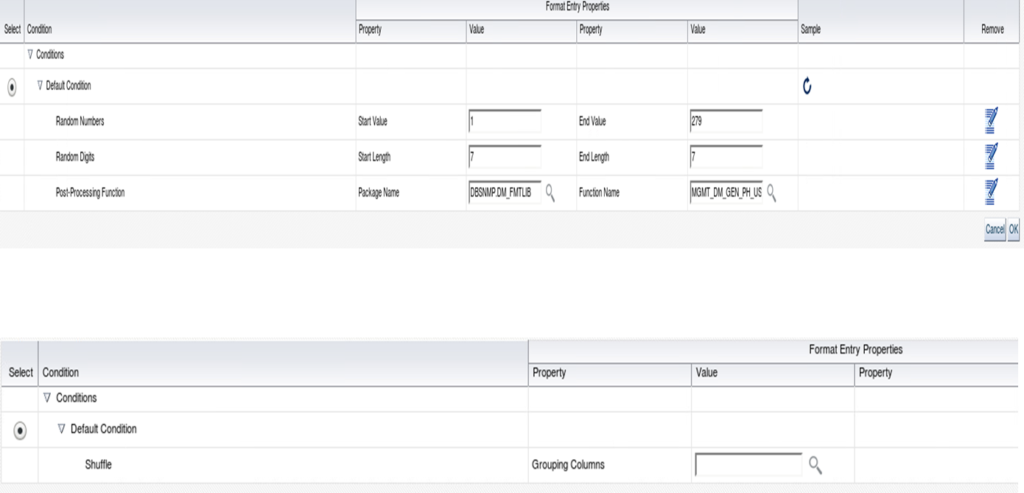

Une fois l'ensemble des données à masquer choisi, nous procédons à la définition des critères d'anonymisation à appliquer aux données sensibles.

Nous choisissons des critères d'anonymisation.

Par exemple, pour le champ téléphone, nous appliquerons un critère "Random Numbers" de 7 caractères. Et pour le champ e-mail, nous choisirons "shuffle".

Les critères sont nombreux et personnalisables, il est donc fortement recommandé de lire la documentation et d'effectuer différents tests pour obtenir le résultat souhaité.

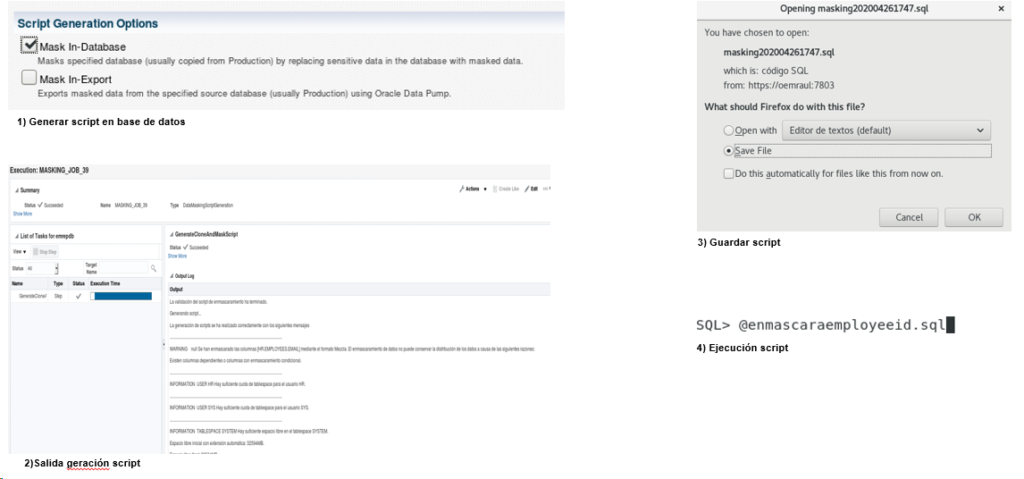

Options - script d'exportation

Une fois les critères définis, il existe plusieurs options pour générer le script. L'une d'entre elles consiste à exporter les données anonymisées et à les importer dans une autre base de données. Une autre option, celle que nous choisirons, consiste à créer un script (PL/SQL) qui appliquera le masquage à la base de données dans laquelle il est exécuté. En règle générale, il s'agit d'une copie de la base de données principale.

Pour ce faire, cliquez sur le bouton "Generate Script".

Options :

Nous effectuons l'exportation et l'importation des données dans une autre base de données sur le même schéma :

Options - exportation / importation

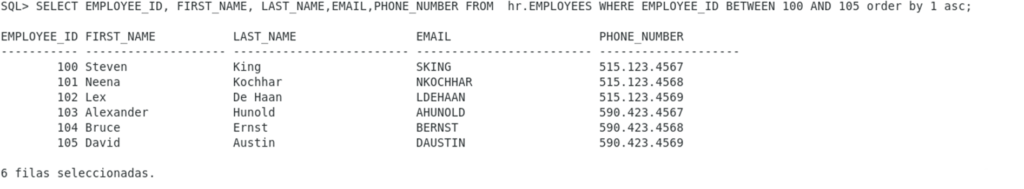

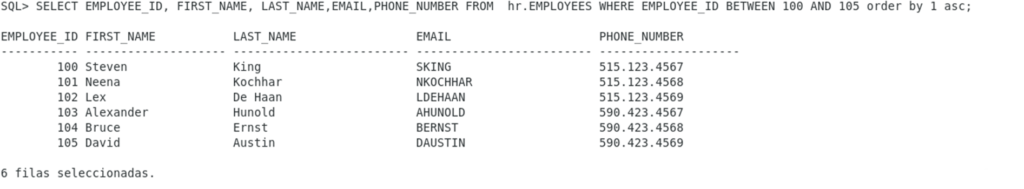

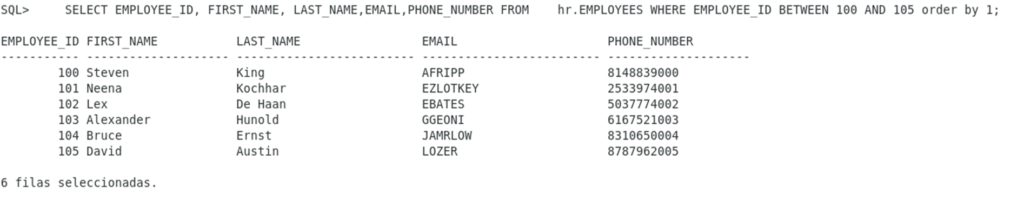

Données originales

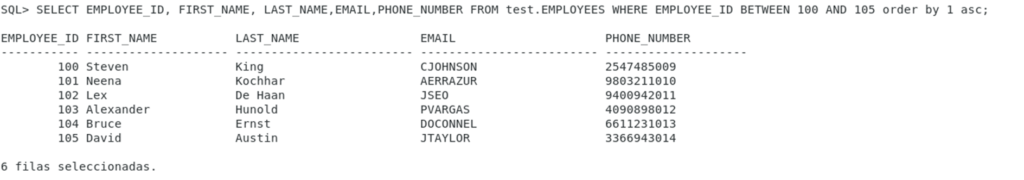

Pompe à données après importation

Etapes du masquage des données avec un script sql (pl/sql).

Options - script d'exportation

Données originales :

Données après lancement des scripts d'anonymisation, dans un environnement de test.

En esta entrada hemos hecho únicamente una pequeña aproximación de esta herramienta. Son muchas las opciones que esta herramienta ofrece, por tanto aconsejo profundizar lo máximo posible en la misma para poder sacarle el máximo partido.

Puedes tener más información en este enlace oficial: https://www.oracle.com/uk/security/database-security/data-masking/